INFORMATION

お役立ち情報

-

2026.05.01

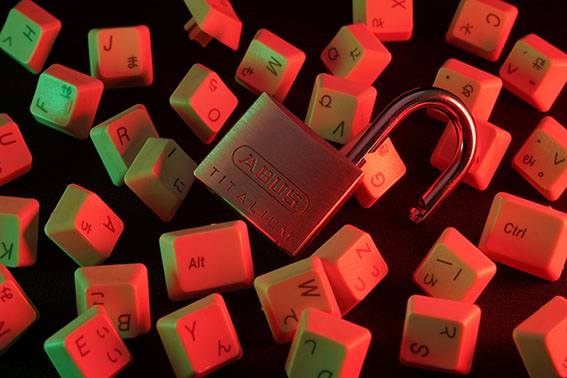

【西日本シティ銀炎上】BeRealに映り込んだ「預金残高」の恐怖。現役銀行員が人生を棒に振るSNSの落とし穴とは?

はじめに 「今、この瞬間」を切り取るSNS、BeReal(ビーリアル)。 加工なしの日常をシェアする手軽さが人気ですが、その「無防備さ」が、ついに取り返しのつかない事態を引き起こしました。 西日本シティ銀行の行員が、業務中に撮影したとみられる画像をSNSに投稿し、大炎上。そこには、あってはならない「顧客の個人情報」が写り込んでいました。 今回は、この炎上騒動を「個人情報保護」の観点から深掘りし、なぜ私たちが明日は我が身として警戒すべきなのかを解説します。 1. 事件の概要:何がSNSに流出したのか? 報道によると、当該の行員は勤務中にスマートフォンを使用し、PC画面や書類などが写り込む形で投稿を行ったとされています。 問題の投稿: 顧客の氏名、口座番号、さらには預金残高が見える状態。 プラットフォーム: 特定のタイミングで通知が来る「BeReal」などが絡んでいると話題に。 銀行の対応: 事実関係を認め、謝罪。厳正な処分を検討中。 銀行員という、最も高い倫理観と守秘義務を求められる職業の人間が、なぜこんな初歩的なミスを犯したのでしょうか? 2. BeRealが抱える「映り込み」の罠 今回の騒動でキーワードとなっているのがBeRealです。このSNSには、他のアプリにはない「炎上リスク」を高める2つの特徴があります。 ① 「今すぐ撮れ」という強制力 BeRealは1日に1回、ランダムな時間に通知が来ます。通知から2分以内に投稿しないと「遅刻(Late)」扱いになるため、焦って周囲の状況を確認せずにシャッターを切ってしまう心理が働きます。 ② 前後カメラの同時撮影 BeRealは背面のメインカメラだけでなく、自撮り用のインカメラも同時に撮影されます。自分を撮っているつもりでも、背後のデスクに置かれた重要書類や、PCモニターに表示された顧客データがバッチリ記録されてしまうのです。 3. 個人情報保護法と「人生へのダメージ」 「悪気はなかった」「つい、うっかり」では済まされないのが個人情報の取り扱いです。 法的責任: 銀行側は個人情報保護法に基づき、漏洩報告や再発防止策を義務付けられます。 民事賠償: 顧客から損害賠償請求をされる可能性もあります。 社会的制裁: 解雇などの懲戒処分だけでなく、デジタルタトゥーとして一生ネットに名前が残るリスクがあります。 プロの視点: 銀行業務検定などで叩き込まれるはずの「守秘義務」。しかし、スマートフォンの操作が「呼吸」と同じくらい無意識な動作になった現代では、知識よりも**「一瞬の承認欲求」や「日常の切り取り」**が勝ってしまう恐れがあるのです。 4. 私たちが学ぶべき「防衛策」 今回の件は、銀行員に限った話ではありません。リモートワーク中の会社員や、カフェで作業するフリーランスも同様です。 仕事場でのスマホ操作をルーティンから外す 投稿前に「文字情報」が写っていないか3秒間チェックする そもそも職場に私物スマホを持ち込まない(持ち込ませない)ルールの徹底 終わりに:信頼は一瞬で崩れる 西日本シティ銀行が長年築き上げてきた「信頼」は、たった一人の行員の一枚の投稿によって大きく傷つきました。 「映える」日常を共有することよりも、目の前の「守るべき情報」を優先する。SNS時代を生きる私たちにとって、今一度デジタル・リテラシーをアップデートする必要がありそうです。 あなたのスマホ、そのレンズの先に「映ってはいけないもの」はありませんか? (免責事項) 本記事は報道された事実に基づき、一般的なSNSのリスク管理を啓蒙する目的で作成しています。個別の事案の詳細については、公式サイト等の発表をご確認ください。

-

2025.12.28

タレントプールは危険?個人情報保護の観点から見る課題と企業が取るべき対策

はじめに 近年、採用活動の高度化や人材不足への対応策として「タレントプール」を導入する企業が増えています。 タレントプールとは、過去の応募者や将来採用したい人材の情報を蓄積し、継続的に関係を構築する仕組みです。 一方で、この仕組みは個人情報保護の観点からさまざまなリスクをはらんでいます。 本記事では、タレントプールが抱える個人情報保護上の問題点と、企業が取るべき対策について詳しく解説します。 タレントプールとは何か タレントプールには、氏名、連絡先、職歴、学歴、スキル、評価結果など、個人情報および要配慮に近い情報が含まれるケースもあります。 採用に直結する有用なデータである反面、管理を誤ると法令違反や企業イメージの低下につながる可能性があります。 個人情報保護の観点での主な問題点 1. 利用目的の不明確さ 個人情報保護法では、利用目的をできる限り特定し、本人に明示することが求められています。 しかしタレントプールでは「将来の採用のため」といった抽象的な目的にとどまりがちです。 利用範囲が曖昧なまま情報を保有すると、目的外利用と判断されるリスクがあります。 2. 本人同意の不十分さ 不採用となった応募者の情報をタレントプールに登録する場合、明確な同意取得が不可欠です。 採用応募時の同意文に十分な説明がない場合、本人の認識と企業の運用にズレが生じ、トラブルに発展する可能性があります。 3. 長期間の情報保管リスク タレントプールでは「いつか使うかもしれない」という理由で、情報を半永久的に保管してしまう傾向があります。 しかし、保有期間の合理性が説明できない場合、過剰保管とみなされ、個人情報保護の原則に反する恐れがあります。 4. セキュリティ対策不足 タレントプールはクラウド型システムで管理されることが多く、不正アクセスや情報漏えいのリスクも無視できません。 万が一漏えいが発生した場合、企業の社会的信用は大きく損なわれます。 5. 社内での不適切な共有 人事部門以外の社員がタレントプールへ容易にアクセスできる状態は、内部不正や目的外閲覧の温床となります。 アクセス権限管理が不十分なケースも多く見受けられます。 企業が取るべき対策 ☑️ 利用目的を具体的かつ明確に定義し、応募者へ分かりやすく説明する。 ☑️ タレントプール登録に関する明示的な同意を取得する ☑️ 保有期間を定め、定期的に情報の見直し・削除を行う ☑️ 技術的・組織的な安全管理措置を講じる ☑️ アクセス権限を最小限に限定し、ログ管理を徹底する まとめ タレントプールは採用力強化に有効な手段である一方、個人情報保護の観点では多くの課題を抱えています。 法令遵守はもちろん、「応募者の信頼を守る」という視点を持った運用が不可欠です。 適切な管理体制を構築することで、タレントプールは企業と個人双方にとって価値ある仕組みとなるでしょう。

-

2025.10.29

リファレンスチェックで押さえるべき“適法/違法”の線 — 個人情報保護法&プライバシーマーク対応ガイド

採用活動において、候補者の前職知見を取り入れる「リファレンスチェック( Reference Check )」は、企業にとってミスマッチ防止や人材の定着性を高める有効な手段です。 一方で、個人情報の保護に関する法律(以下「個人情報保護法」)や、日本情報経済社会推進協会(JIPDEC)推進の プライバシーマーク制度といった個人情報管理規範に触れるリスクもあります。 今回は、リファレンスチェックが適法となる具体例・運用ポイントと、違法リスクとなる典型ケースを、実務の視点から整理します。 1. リファレンスチェックとは何か 「リファレンスチェック」とは、採用候補者(転職希望者等)が過去在籍していた勤務先等の上司・同僚・部下など(あるいは外部の紹介者)から、職務内容・実績・人柄・在籍状況などを聞き取ることで、応募書類・面接では掴みきれない情報を補完するものです。 この手法自体は日本法上「原則禁止」とされているわけではなく、実務上も一定の活用が進んでいます。 ただし、「どのように」「何を」「どのタイミングで」行うかによって、 適法/違法の分かれ目となるポイントがあるため、注意が不可欠です。 2. 適法に行うためのポイント(具体例) (1)候補者本人からの「同意取得」 リファレンスチェックで取得する情報は、応募者本人だけでなく、元勤務先の上司・同僚(=第三者)から得る情報も含まれ、個人情報保護法上の「個人データ」に該当する可能性があります。 そのため、候補者本人に対して「リファレンスチェックを実施する可能性」「誰に」「どのような内容を聞取るか」「利用目的」を事前に説明し、書面または記録で同意を得ておく運用が推奨されます。 (2)利用目的の明確化・通知 個人情報保護法では、個人情報を取得する際に「利用目的」を明示し、またその目的の範囲内で取り扱うことが求められます。 リファレンスチェックにおいても、「本採用に際しての適性確認」「職務経歴の整合性確認」など、目的を明確にし、それを候補者に通知(または公表)しておくべきです。 (3)適切なタイミングで実施 内定を出した後にリファレンスチェックを行い、その結果を理由に内定を取り消すと、雇用契約の成立後の解約・解雇に関わるリスクが生じる可能性があります。 よって、できれば「最終面接前」や「内定提示前」に実施し、かつ内定後に行うなら、取り消し理由に客観的合理性・社会的相当性を確保する必要があります。 (4)取り扱い・管理の安全確保 取得した情報は、採用判断以外の目的に流用せず、必要なくなったら速やかに消去・または匿名化等を行うことが求められます。 個人情報保護法19条・20条が安全管理措置・消去義務を定めています。 また、プライバシーマーク取得企業であれば、「個人情報の漏えい防止」「アクセス管理」「ログの保存」等の運用規定に沿った形で扱う必要があります。 3. 違法・リスクが高まるケース(具体例) 以下は、実務上特に注意すべき「リファレンスチェックが違法またはリスクの高い運用」とされる典型例です。 (1)候補者の「同意なし」で実施 候補者の同意を得ずに、元勤務先の上司や同僚へ無断で問い合わせを行った場合、個人情報保護法23条の「第三者提供の制限」に抵触する可能性があります。 例:応募者が知らないうちに、前職の上司に電話して人柄や退職理由を聞いていた。 ▶️ 適切な同意手続きがなければ違法と判断される可能性があります。 (2)差別・プライバシー侵害につながる質問内容 例えば、宗教・思想信条・出身地・家族構成・健康状態(病歴)・前科など、採用選考の適性・能力に関わらない事項をリファレンスで尋ねることは、差別的取扱いやプライバシー侵害の観点から問題となる可能性があります。 例:前職の上司に「ご本人は宗教法人に所属していますか?」「家庭が大変だから勤続できないと思いますか?」といった質問をする。 ▶️ これは採用差別禁止規定や公正な採用選考の基本に反する可能性があります。 (3)目的外利用や不要な保管・漏えい 取得したリファレンス情報を、採用判断以外(例えば営業目的、人材紹介目的など)に使ったり、採用決定後も長期間保管し続けたり、関係のない人がアクセスできる状態にしていたりすると、個人情報保護法に基づく安全管理義務違反となる可能性があります。 例:採用後5年経ってもリファレンスの音声録音データを消去せず放置していた。 ▶️ 消去義務違反として指摘されるリスクあり。 (4)内定後のリファレンスチェックを理由とした内定取消し 内定後に実施したリファレンスチェックの結果を根拠として、合理的な理由なしに内定を取り消すと、労働契約法等による解雇の濫用として無効となるリスクがあります。 例:内定提示後に「リファレンス先がちょっと評判悪かったので」だけで内定を取り消した。 ▶️ 十分な事由がなければ違法となる可能性が高いです。 4. プライバシーマーク(PMS)運用視点での注意点 プライバシーマーク制度とは、JIPDECが個人情報を適切に取り扱っている事業者を認定する制度です。リファレンスチェックを実施する企業がPマークを取得している場合、以下のような運用観点が重要となります。 個人情報保護方針・社内規程で「採用活動における個人情報の取得・利用・提供」のルールを明記しておく リファレンスチェックを行う際には、同意取得プロセスを標準化(候補者向け説明書・同意書テンプレート) 外部委託(リファレンスチェック会社を利用する場合)時には、委託先との契約にて「安全管理措置」「目的外利用禁止」「再委託制限」などを明確に定める 情報取得・管理・消去の実務フローを整備し、ログ記録/アクセス制御/期限管理を実施 定期的に社内監査・教育を実施し、万一の情報漏えいやクレーム発生時に対応できる体制を構築 このような運用を通じて、リファレンスチェックを行いながらも、Pマークの要求水準をクリアし、安心して採用活動を進めることができます。 5. 実務チェックリスト(導入・運用時) 採用担当者がすぐ活用できるチェックリストを以下にまとめます。 ✅ 候補者にリファレンスチェック実施の可能性を事前説明し、同意を取得しているか? ✅ 同意内容(誰に・どのような質問を・どの目的で)を明文化・記録しているか? ✅ 質問内容が、能力・適性・職務遂行能力に関連のある項目か、差別・プライバシー侵害となる項目を含んでいないか? ✅ リファレンス先に対して、紹介された候補者の同意がある旨を確認・説明しているか? ✅ 情報を採用選考目的以外で利用しておらず、不要となった情報を速やかに消去・匿名化しているか? ✅ 情報を管理する体制(アクセス制御、ログ、保存期限等)を整備しているか? ✅ 内定後にリファレンス結果を利用する場合、内定取り消し等の判断にあたって「合理的な理由・根拠」が整理されているか? ✅ 外部委託先(リファレンスチェック代行業者)を利用している場合、契約で安全管理措置・守秘義務等を定めているか? 6. まとめ リファレンスチェックそのものは違法ではありませんが、個人情報保護法やプライバシーマーク運用の観点から「同意取得」「目的明示」「質問内容の適切性」「情報管理」「タイミング」のいずれかを誤ると、違法・リスクの高い運用となります。採用活動においては、「適法なリファレンスチェックの仕組み」を前提に設計・運用することが重要です。 採用選考プロセスにおけるリスクを最小限にしつつ、候補者の職務適合性を高めるためのツールとして、リファレンスチェックを活用するための運用整備をぜひ進めてください。

-

2025.10.29

紳士服チェーン はるやまホールディングス、ランサムウェア被害でEC停止・個人情報流出の危機 — 今、企業と消費者が知るべきこと

1.インシデント発覚の背景 紳士服チェーンを展開する「はるやまホールディングス」は、2025年6月26日頃に自社グループ内サーバーが外部からの不正アクセスを受け、ランサムウェア被害が発生したと発表しました。 同社によれば、グループ内の複数のサーバーが暗号化され、業務データや業務用ソフトウェアが使用不能となった状態。 影響として、オンラインショップ、スマートフォンアプリ、店舗用ポイントサービスなどが利用できない状態になっていると報じられています。 情報流出の有無・範囲については「調査中」としており、顧客氏名・住所・電話番号を含む数百万人分の個人情報が該当サーバーに保存されていた可能性も示唆されています。 このように、比較的大手の流通/アパレル企業においても、サイバー攻撃による被害が明るみに出ており、業界全体にとって教訓となるインシデントと言えます。 2.具体的な被害内容と影響範囲 被害内容 ▶️ 不正アクセス検知日時:6月26日(木)頃。 ▶️ ネットワークから該当サーバーを即日切断、対策本部を設置し対応開始。 ▶️ 複数サーバーがランサムウェア攻撃により暗号化され、アクセス不能に。 ▶️ 被害影響サービス:オンラインショップ、スマホアプリ、ポイントサービス。実店舗販売自体は継続。 影響範囲と消費者側への影響 消費者として影響が出る点として、オンラインでの購入・決済・アプリ機能・ポイント利用といった “デジタル接点” が停止または制限されたこと。 また、個人情報が記録された可能性のあるサーバーが狙われており、氏名・住所・電話番号などが第三者に漏洩するリスクがあるという点が重大な関心事項です。 実店舗での営業は継続しているものの、デジタルサービス停止による顧客利便性低下やブランド信頼性への影響は無視できません。 3.なぜこのような被害が起きたのか:背景と教訓 背景 デジタル化が進むアパレル・流通業界において、ECサイト・スマホアプリ・ポイントサービスなどIT基盤への依存度が高まっています。 その一方で、サイバー攻撃の対象としても注目されています。 ランサムウェア攻撃は「アクセスを確保/暗号化してデータを人質化」という手法をとるため、被害発覚が遅れたり、被害拡大につながったりしやすい性質があります。 「オンライン接点」「顧客データ」「ポイント・アプリ」という複数のサービス連携がある構造では、一つの侵入口から複数システムに波及するリスクがあります。 教訓・対策すべきポイント 早期検知・迅速なネットワーク遮断:今回、検知後にサーバー隔離・本部設置といった初動対応がなされましたが、被害範囲の把握には時間がかかるケースも多いため、平時からの監視体制の強化が重要です。 デジタルサービス多様化へのセキュリティ追従:EC・アプリ・ポイントといった複数システムを展開する際、個別サービスだけでなく統合的なリスク管理やサービス間の境界対策が不可欠です。 顧客データ保護・流出リスクの想定:顧客情報が保管されていた可能性があるという点からも、個人情報を扱う企業は「流出想定・外部提供/漏洩対応計画」を備えておく必要があります。 被害発生後の広報・信頼回復:サービス停止と顧客データ関係のリスクという二重のインパクトから、顧客・取引先・従業員へ対して適切な説明・謝罪・情報提供を行うことがブランドダメージを最小化する鍵となります。 実店舗とデジタルの連携構造を見直す:実店舗は継続できていたとはいえ、オンラインサービス停止の影響は大きいため、デジタル・フィジカル双方にわたるBCP(事業継続計画)を再検討することが望まれます。 4.企業・消費者双方にとっての今後の視点 企業側 今回のようなインシデントを受けて、改めて「アクセス管理」「システム分断」「バックアップ」「脅威インテリジェンス」「リスクアセスメント」の見直しが必要です。 特にランサムウェア対策として「隔離可能な環境」「定期バックアップ」「復旧手順」「外部専門家との連携」が重要です。 また、顧客データ・サービス停止という観点から、透明性あるコミュニケーションが信頼維持・回復の鍵です。 流出の有無が調査中とはいえ、早期に状況を共有することが望まれます。 デジタルサービスの多様化(EC・アプリ・ポイント)にあたっては、すべてを一律に「守る」だけでなく、「優先度をつけて守る」「リスクによる影響を可視化する」対策が効果的です。 消費者側 今回、オンラインサービス停止やポイント・アプリの機能制限が起こったように、サービス利用者としては サービス停止やデータ流出 の可能性を踏まえて、以下の点に注意が必要です。 ✅ 利用中サービスのアカウントパスワードを定期的に変更/多要素認証(MFA)があれば有効化 ✅ 自身の個人情報(氏名・住所・電話番号など)が流出した可能性に備え、理不尽な連絡や不審メールに注意 ✅ サービス停止・復旧時に提供される通知をチェックし、提供元からの案内に従う ✅ 今後、アパレル・流通・ECサービスを利用する際には、企業の「セキュリティ対策」や「情報管理姿勢」が選択基準の一つになるかもしれません。 5.まとめ 「はるやまホールディングス」の今回のインシデントは、デジタルサービスが当たり前になった企業活動において、 サイバー攻撃/ランサムウェア被害がいかに現実的かつ深刻か を改めて浮き彫りにしました。 企業にとっては、サービス停止・顧客信頼低下・法的リスク・個人情報流出対応という複合的な課題となり得ます。 消費者にとっても、自身のデータが影響を受ける可能性があるため、安心してサービスを利用するための“自衛”意識が必要です。 今後、同様の業界・同規模の企業においても、このようなインシデントを教訓に、 「防御」「検知」「対応」「復旧」「透明な発信」 の体制整備が加速することでしょう。

-

2025.10.27

個人情報とSNS投稿ガイドライン── 浦和レッズ の声明を契機にプロの視点から考える投稿リスクと保護策

はじめに スポーツクラブに限らず、企業や団体が公式に「SNS上での誹謗中傷」や「撮影・投稿時の個人情報配慮」について言及するケースが増えています。 先日、浦和レッズが公式に、SNS上における選手・スタッフへの誹謗中傷を「断じて容認いたしません」と声明を発表しました。 こうした発表は、単なるスポーツクラブの対応にとどまらず、個人情報保護/肖像権/プライバシー配慮の観点から、広くビジネスやコミュニティ運営においても参考になるものです。 本稿では、個人情報保護を専門に扱う立場から、浦和レッズの発表内容を整理しつつ、SNS投稿時の注意点・ガイドライン策定におけるポイントを解説します。 浦和レッズの発表内容と背景 まず、クラブが公表した主なポイントを整理します。 ▶️ 2025年9月25日、公式サイトで「ソーシャルメディアにおける誹謗中傷について」というタイトルで声明を発表。 「一部選手の個人SNSアカウントに対し、ダイレクトメッセージやコメントを通じて、人格を傷つけるような誹謗中傷を複数確認しております」 と明記しています。 ▶️ 同声明では、「これは、当事者の心身に影響を及ぼすだけでなく、批判や叱咤激励の範囲を超えた、尊厳を脅かす明白な人権侵害です」という強い表現で、クラブとして人権・尊厳の観点からも対応の必要性を訴えています。 ▶️ また10月20日にはあらためて「誹謗中傷、あるいはそのように受け取られかねない行為は絶対にやめてください」と再呼びかけています。▶️ さらに試合会場における撮影・投稿のマナーについても、クラブ側から注意喚起されています。 例えば「本人の許諾なしにSNS等に投稿することはお控えください」という表現が報じられています。 このように、クラブは「選手・スタッフの人権・肖像権」「ファン・サポーターと選手の関係性」「SNS利用」「撮影・投稿マナー」という複数の観点から、個人情報・プライバシー保護に関する対応を明文化しています。 個人情報保護・SNS投稿のリスク(プロ観点から) 個人や組織がSNS投稿や撮影・投稿ガイドラインを策定・遵守すべき理由として、以下のようなリスクがあります。 1. 肖像権・プライバシー権侵害 撮影された人物が明確に識別可能で、本人の同意なしにSNSに投稿された場合、肖像権・プライバシー権の侵害となり得ます。 特に、クラブが「本人の許諾なしに投稿を控えてください」と呼びかけているのはこのためです。 企業・団体においても、社員・関係者・来訪者などが映り込む写真を無断でSNSなどに公開すると、法的・信頼的な問題を生じる可能性があります。 2. 誹謗中傷・名誉棄損クラブが「誹謗中傷を断じて容認しない」と声明したように、SNS上での悪意ある投稿は、個人や団体の名誉・心身に悪影響を及ぼし、法的な責任(名誉棄損、侮辱など)を問われることがあります。 組織としては、ファン・顧客・スタッフなど投稿に関わる関係者全体への啓発が必要です。 3. 個人情報の流出・二次的被害SNS投稿時に、顔写真だけでなく、名前・所属・背番号・自宅近隣などの属性が併記されたり、位置情報が記載されたりすると、個人情報流出やストーキング・犯罪被害へのリスクが高まります。 特にスポーツクラブの試合会場など多くの人が出入りする場所では、撮影・投稿時の配慮が重要です。 4. ブランド・信頼の損失企業・団体では、投稿マナーの不備がファン離れ・顧客離れ・社会的評判の低下を招くことがあります。 クラブのように「安心して活動できる環境を守ることが何よりも重要」と宣言することは、ブランド保護・ファンとの信頼構築という観点でも非常に意義があります。 投稿ガイドライン策定における5つの実務的ポイント プロとしてアドバイスすると、SNS投稿・撮影・共有にあたって、以下のようなガイドラインを設けることが有効です。 1. 同意取得ルールの明確化 撮影対象(選手、スタッフ、ファン)には、撮影・投稿前に明確な同意を得るように定義します。 顔がはっきり分かる、名前・背番号が特定できる、などは“要同意”とするとよいでしょう。 例えば「顔が写る場面では同意を取得」「背番号・氏名が特定されないよう配慮」など。 またクラブが掲げる “本人の許諾なし投稿を控える” という考え方を概ね踏襲することが望ましいです。 2. 誹謗中傷・コメント監視の仕組み化 投稿後のモニタリング・報告窓口を設け、選手・スタッフに対する悪意あるコメントやメッセージを早期に検知・対応できる体制を整えましょう。 浦和レッズが「ダイレクトメッセージやコメントを通じて、人格を傷つけるような誹謗中傷を複数確認している」と明記しているのは、こうした体制を意識している証左です。 3. 投稿内容の最小化・情報取捨選択 投稿に際して、必要最小限の情報にとどめることが重要です。 位置情報・個人の属性(出身地、家族構成など)などは、公開することで不要なリスクを伴います。 映像・写真も「背景に個人が特定できる情報が写り込んでいないか」「撮影場所・時刻が特定されうる内容でないか」を確認してください。 4. リスク想定と修正プロトコル もし投稿後に問題が発覚した場合、速やかに削除・訂正・謝罪を行うための社内フローを策定しておきます。 クラブが「今後もSNS含めた交流を継続するために、皆さまの理解と協力をお願い致します」と呼びかけているように、信頼維持には迅速な対応が鍵です。 5. 教育・啓発・継続的な見直し 出演者(選手・スタッフ)、撮影担当者、ファン・サポーターなど多様なステークホルダーに向けて、定期的な教育・啓発を行いましょう。 SNS利用ルール・肖像権・プライバシー配慮を明文化し、変更があれば都度通知・見直す体制を持つことが望ましいです。 なぜ今、クラブがこのような声明を出したのか? その背景として、以下のような社会・法制度的変化が考えられます。 昨今、SNS投稿が原因で著名人や一般人が誹謗中傷被害を受け、法的対応に至るケースが増加しています。 企業や団体も「自身の関係者が巻き込まれないように」に加えて「投稿が自身のブランド価値を損なわないように」という観点から対応強化を図っています。 「個人情報保護法」やその他関連法令(例えば「肖像権」「プライバシー権」)が意識される中、スポーツクラブも単なるエンタメ提供者から「社会的責任を持つ組織」へと役割が拡大しています。 ファン・サポーターとの双方向コミュニケーションをSNSで深める中、安心・安全な場を維持することがクラブ運営にとっても重要な課題となっています。 浦和レッズが「選手・スタッフとファン・サポーターのコミュニケーションが健全に保たれるべき」と述べているのはその表れです。 これらの背景を踏まえて、クラブが発表した声明は、ただの“注意喚起”ではなく、組織運営・リスクマネジメント・ブランド戦略を含んだ“包括的な対応”と言えます。 総括:組織が学ぶべき教訓と今後の展望 本稿でご紹介したように、SNS投稿・撮影・共有時には「個人情報(名前・写真・属性等)」「投稿の受け手(ファン・一般・社内)」「被写体本人の意志・同意」「投稿後の監視体制」など多面的な配慮が必要です。 浦和レッズの声明は、スポーツ界にとどまらず、企業・団体・地域コミュニティにとっても有用な“模範”と言えます。 これからSNS運用を行う際には、単に「投稿して終わり」ではなく、投稿前のチェックリスト・関係者教育・万が一の対応フローを備えることで、安心・信頼を損なうリスクを最小化できます。 また、時代の変化に応じて撮影技術・SNS機能・プライバシー意識も変化していくため、ガイドラインも定期的に見直すことが不可欠です。 最終的には、「人権・尊厳を守る」という観点が、個人情報保護・SNS運用・投稿マナーにおいても根底にあるべきです。 浦和レッズの言葉「安心して活動できる環境を守ることが何よりも重要」 は、まさにその指針と言えるでしょう。

-

2025.10.24

ランサムウェア被害でも報告義務なし?個人情報保護委員会への報告不要と判断するケースとは

サイバー攻撃がますます高度化する中で、ランサムウェア被害は多くの企業や組織にとって無視できないリスクとなっています。 被害を受けた際には「個人情報保護委員会への報告が必要かどうか」が重要な判断ポイントとなります。 本記事では、「報告不要」と判断できるケースについて、法的な観点を踏まえて解説します。 ランサムウェア被害とは? ランサムウェアは、PCやサーバーのデータを暗号化し、元に戻すために「身代金(ランサム)」を要求する悪質なマルウェアです。 被害にあった場合、多くの企業が情報漏えいや業務停止に悩まされます。 報告が必要なケースとは? 個人情報保護法第26条では、「個人データの漏えい等」が発生した際、一定の要件を満たす場合には個人情報保護委員会への報告が義務付けられています。 以下が主な報告義務の条件です。 🔶 漏えいした件数が1000件以上 🔶 不正アクセスの可能性が高い 🔶 漏えいにより被害が発生する可能性がある 「報告不要」と判断できるケース 以下のような場合には、個人情報保護委員会への報告義務がないと判断される可能性があります。 1. 暗号化のみで漏えいが確認できない 攻撃者がファイルを暗号化したものの、データの持ち出し(exfiltration)が確認されなかった場合。 たとえば、ログの確認やフォレンジック調査により、データの外部送信がなかったことが確認されたケースです。 2. 個人情報が含まれていない 被害にあったシステムやファイルに個人情報が含まれていない場合、個人情報保護法の適用外となります。 3. 対象データが仮名加工情報や匿名加工情報 暗号化されても、個人を特定できない加工情報(仮名加工情報・匿名加工情報)のみで構成されている場合、報告義務は生じません。 注意点:判断は慎重に 「報告不要」と判断するには、正確な事実確認と法的知識が必要です。 安易な判断はリスクにつながるため、専門家(弁護士やセキュリティ会社)との連携が欠かせません。 まとめ ランサムウェア攻撃を受けた場合でも、すべてのケースで個人情報保護委員会への報告が必要とは限りません。 被害の性質と範囲を正しく把握したうえで、適切な判断を行いましょう。

お問い合わせ

営業時間:9:30~19:00(メールによる受付は24時間)定休日:日曜日

事前のご予約で夜間、土日祝日でも対応可能